Berechtigungs Management

Access Rights Management (ARM)

Verwalten und Prüfen von Zugriffsberechtigungen über die gesamte Infrastruktur hinweg

Solarwinds© Access Rights Manager (ARM) wurde zur Unterstützung von IT- und Sicherheitsadministratoren entwickelt, um Benutzerzugriffsrechte für Systeme, Daten und Dateien schnell und unkompliziert zu vergeben, zu entziehen, zu verwalten und zu kontrollieren, sodass ihre Unternehmen vor möglichen Datenverlustrisiken und Verletzungen der Datensicherheit geschützt sind. Durch die Analyse von Benutzerautorisierungen und Zugriffsrechten können Sie anhand von grafischen Darstellungen sehen, welche Person auf welche Inhalte Zugriff hat und wann darauf zugegriffen wurde. Benutzerdefinierte Berichte können mit nur ein paar Klicks generiert werden, um die Einhaltung der meisten regulatorischen Anforderungen nachzuweisen. Sie können Benutzerzugriffsrechte mithilfe rollenspezifischer Vorlagen zuweisen und entziehen, um die Konformität der Zuweisung von Zugriffsrechten in Übereinstimmung mit den Sicherheitsrichtlinien zu garantieren.

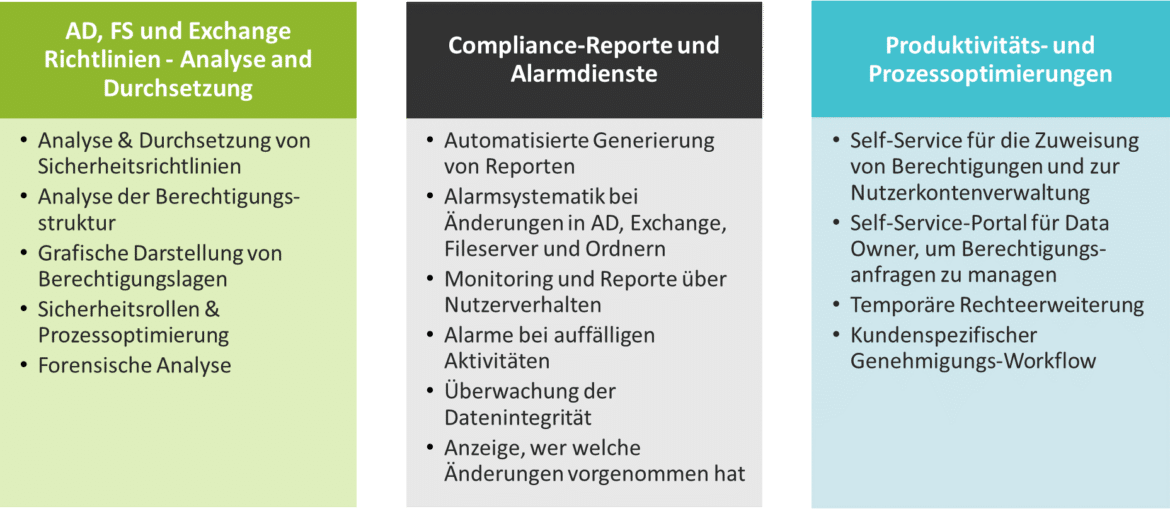

Was bietet der ARM

Funktionen

Active Directory-Überwachung

Sorgen Sie für mehr Sicherheit: Überwachen, analysieren und überprüfen Sie Active Directory® und Gruppenrichtlinien, um zu erkennen, wann und von wem Änderungen durchgeführt wurden.

Prüfungen von Windows-Dateifreigaben

Verhindern Sie mithilfe der Visualisierung von Fileserver-Berechtigungen Datenlecks und unbefugte Änderungen an sensiblen Dateien und Daten.

Überwachung von Microsoft® Exchange

Vereinfachen Sie die Überwachung und Prüfungen von Exchange™, um Datensicherheitsverletzungen zu verhindern. Überwachen Sie Änderungen an Postfächern, Postfachordnern, Kalendern und öffentlichen Ordnern. Verbessern Sie die Compliance und erkennen Sie nicht autorisierte Exchange-Änderungen.

Zugriffsüberwachung und -verwaltung von SharePoint™

Zeigen Sie Zugriffsrechte für SharePoint als Baumdiagramm an und erkennen Sie schnell, wer für eine bestimmte SharePoint-Ressource zugriffsberechtigt ist. Mit der Nutzung eines Scan-Vergleichsberichts können Sie ermitteln, wer Berechtigungen geändert hat und welche Änderungen vorgenommen wurden.

Benutzerbereitstellung und -verwaltung

Mit standardisierten rollenspezifischen Vorlagen, die Zugriff auf Fileserver und Exchange bieten, können Sie üblicherweise in Sekundenschnelle neue Benutzerkonten einrichten und verwalten.

Analyse von Benutzerberechtigungen

Tragen Sie zum Schutz vor internen Sicherheitsbedrohungen bei: Nutzen Sie die Einblicke in Gruppenmitgliedschaften in Active Directory und Fileservern, um den Benutzerzugriff auf Dienste und Fileserver zu analysieren.

Benutzerdefinierte Berichterstellung

Erstellen Sie mit wenigen Mausklicks für das Management und den Auditor Berichte, die die Einhaltung gesetzlicher Bestimmungen nachweisen, indem mit nur einigen Klicks Bentuzerzugriffsrechte angezeigt werden. Protokollieren Sie Aktivitäten in Active Directory und Fileservern je nach Benutzer.

Self-Service-Portal für Berechtigungen

Legen Sie die Verantwortung für Daten-Zugriffsrechte mit einem webgestützten Self-Service-Portal direkt in die Hand des Dateneigentümers anstatt des Administrators.