News & Events

Auf dieser Seite finden Sie sowohl alle Meldungen zu unseren Aktivitäten sowie alle nötige Informationen zu unseren Events. Unsere Events liefern in kurzer aber intensiver Zeit wertvolle Informationen zu aktuellen Themen und neuesten IT-Technologien, handfeste Tipps, Daten und Fakten. Wir freuen uns, von Ihnen zu hören! Ihre Genesis Swiss Team AG

- Alle

- Events

- Newsletter

- Unkategorisiert

Gehen Sie über das reine Erkennen von Risiken hinaus und beheben Sie Schwachstellen tatsächlich.

Pentera hat die Sicherheitsvalidierung revolutioniert, indem reale Angriffe sicher emuliert werden. Pentera Resolve geht noch einen Schritt weiter und bringt automatisierte, KI-gestützte Behebung direkt in dieselbe Plattform. So können Sie

New findings from Pentera’s AI Security & Exposure Survey 2026 reveal a critical blind spot: while AI adoption is widespread, most organizations lack the skills to secure it, have limited visibility into where AI is deployed, rely on legacy security controls not designed for AI-driven workflows and - most concerning - still have unclear or

Security-Teams stehen unter zunehmendem Druck, Risiken schneller zu reduzieren – gleichzeitig erzeugen klassische Tools weiterhin Alarmfluten und abstrakte Kennzahlen ohne klaren Handlungsbezug.

In dieser 45-minütigen Session zeigen wir, wie exploitbasierte Validierung die Art und Weise verändert, wie Risiken priorisiert und behoben

Trotz steigender Budgets für Penetrationstests und wachsender Security-Stacks haben 72% der deutschen Unternehmen in den letzten 24 Monaten eine Sicherheitsverletzung erlitten.

Am 23. Oktober präsentieren David Berger, Regional Director bei Pentera, die wichtigsten Erkenntnisse aus dem Bericht „Der Stand des Penetrationstests 2025“, der

Begleiten Sie Dr. Martin Klais von Schäfer Kalk zu einem exklusiven Blick hinter die Kulissen: Wie sein Team den Wandel von einer reaktiven Bearbeitung endloser Schwachstellenlisten hin zur systematischen, täglichen Validierung realer Cyberrisiken geschafft hat.

In dieser Session zeigt Martin, wie Schäfer Kalk Automatisierte

Begleiten Sie Michael Somma, CISO des Amts für Informatik – LLV, wenn er berichtet, wie das Amt für Informatik fragmentierte Sicherheitstests durch automatisierte, kontinuierliche Validierung ersetzt hat – um reale Sicherheitslücken gezielt zu identifizieren, Maßnahmen zu beschleunigen und den steigenden regulatorischen Anforderungen

Find exposed Git data before attackers do

Many organizations rely on platforms like GitHub, GitLab, and Bitbucket, but behind the collaboration lies a growing security blind spot. Repositories often contain more than just code, such as credentials, automation scripts, and configurations that attackers love to find.

Pentera automatically

Mehr Übersicht, mehr Sicherheit: So bringt migRaven Ordnung in Ihre Berechtigungen

Veraltete Berechtigungen, unstrukturierte Ordner und unkontrollierter Datenzugriff sind in vielen IT-Umgebungen Alltag – und ein echtes Sicherheitsrisiko. migRaven schafft Abhilfe: Die Software analysiert bestehende Berechtigungsstrukturen, bereinigt sie

Cyberangriffe treffen Unternehmen oft unerwartet – sind Sie ausreichend geschützt? In unserem Event zeigen wir Ihnen, wie Hacker vorgehen, warum Cybersecurity unverzichtbar ist und welche ganzheitlichen Schutzmassnahmen Ihr Unternehmen optimal absichern.

Regelmässige Sicherheitsvalidierungen sind essenziell, um Schwachstellen zu erkennen

In diesem Webinar zeigen wir euch/Ihnen, wie Cybersicherheit schnell und effizient gelingen kann – mit zehn praxisnahen Use Cases zur Automatisierten Sicherheitsvalidierung. Oliver Meroni, Regional Manager bei Pentera, demonstriert, wie Penteras vollständig automatisierte Plattform die risikoreichsten Sicherheitslücken identifiziert und

Join Pentera's “How-to” webinars, specifically designed for our customers.

These sessions are an excellent resource to help you expand your use of the Pentera platform, apply it to a wider range of security validation use cases, and understand its applications in real-world security scenarios.

In the upcoming sessions, our Pentera

What's new in Pentera Core & Cloud version 6.3

In this session, we will deep dive into the new and exciting features and new Cloud capabilities that are being released, and demonstrate how to effectively utilize them.

Key takeaways from this session will include:

LockBit 3.0 for Windows

XZ utils vulnerabilities scanning

K8s risky

Unlike many security solutions, incorporating security validation into your stack delivers a quick ROI, including a reduction in manual pentesting costs, improved team productivity, and most importantly, reduction in cyber risk by eliminating critical exposure.

Join our upcoming webinar to hear practical tips from Pentera customer Shawn Baird,

New topics every month | 10:00 EST | 15:00 GMT

Join Pentera's “How To” webinars, specifically designed for our customers.

These sessions are an excellent resource to help you expand your use of the Pentera platform, apply it to a wider range of security validation use cases, and understand its applications in real-world security

Sind Sie bereit für eine erfolgreiche Migration zu SharePoint und Teams? Dann dürfen Sie unser Expertenwebinar mit dem renommierten Enterprise Architect und CEO, Thomas Gomell, nicht verpassen!

Webinar-Highlights:

Best Practices der SharePoint-Migration: Erfahren Sie von der Planung bis zur erfolgreichen Durchführung, inklusive

Wissen Sie, ob Ihre Cloud-Umgebung gefährdet ist?

Organisationen nutzen zunehmend Cloud-Ressourcen für sensible IT-Operationen - und damit wächst auch ihre Cyber-Risikobereitschaft. Mit 82 % der Lücken, bei denen Daten in der Cloud gespeichert sind, ist die Validierung der Sicherheitskontrollen von Cloud-Workloads, -Daten und -Identitäten

GENESIS Swiss Team AG wird vom 10.-12. Oktober auf der it-sa auf dem Stand von Pentera vertreten sein. Besuchen Sie unseren Stand 7-227, um zu erfahren, wie Sie Sicherheit messbar machen und Einblicke in Ihre gesamte Angriffsfläche erhalten können. Stellen Sie sicher, dass Ihre it-sa-Pläne Folgendes beinhalten:

Ein Treffen am Stand 7-227 mit

Pentera ist weltweit die einzige Plattform, die Penetration Tests komplett automatisiert durchführen kann. In der Produktivumgebung, sicher, kontrolliert und ohne Schaden anzurichten.

Dadurch ermöglicht Pentera die Infrastruktur konstant, wiederkehrend und vergleichbar mit internen Ressourcen zu testen und Fortschritte kontinuierlich zu

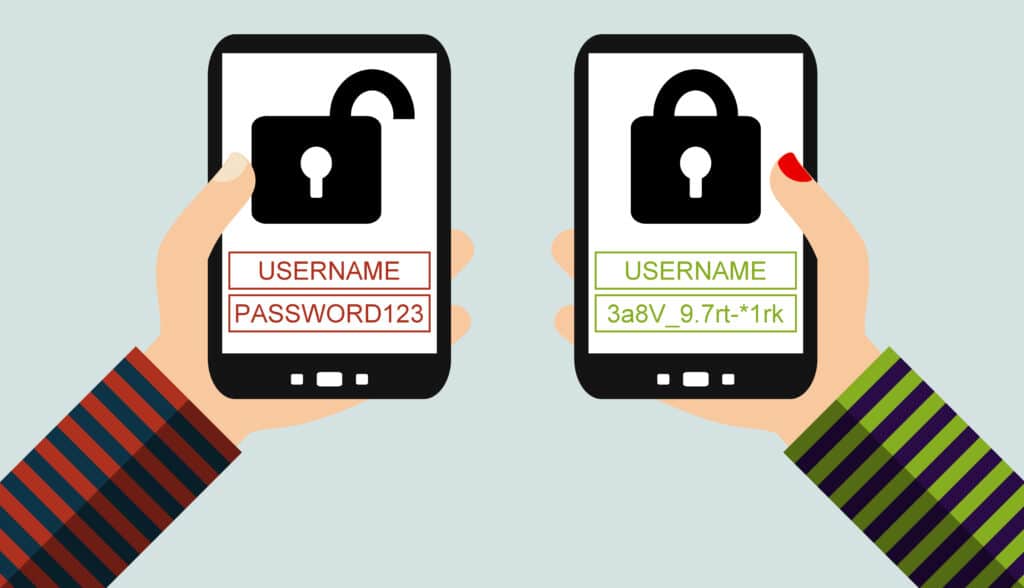

Durchgesickerte und gestohlene Zugangsdaten stellen für Unternehmen auf der ganzen Welt weiterhin ein großes Risiko dar. Jedes Jahr sind mehr als 60 % der Verletzungen von Webanwendungen mit kompromittierten Zugangsdaten verbunden, die im Dark Web, auf Paste-Sites und in von Cyberkriminellen verbreiteten Daten-Dumps auftauchen.

Join this upcoming webinar to hear from our experts and learn more about Pentera's newest features and capabilities.

Key takeaways from this session will include:

Best Practices for using Pentera Authenticated Web Attacks within your organization's different processes

Introduction Silent Runs that can help you better align with

Version 5.8 ist das aktuelle Release von Pentera Core, der Security-Validation-Lösung für interne IT-Umgebungen. Seit der Veröffentlichung der letzten Version hat sich viel getan! Die neuen Features, Attacken und Exploits stellen wir in diesem Webinar vor.

Ein kleiner Vorgeschmack:

• Erweiterung und Verbesserungen der

Düsseldorf, 31. Mai 2022 – CyberArk gibt die Gründung von CyberArk Ventures bekannt. Der globale Investitionsfonds in Höhe von 30 Millionen US-Dollar wird Unternehmen unterstützen, die komplexe Sicherheitsherausforderungen mit innovativen Technologien bewältigen.

Beteiligt in CyberArk Ventures sind auch die vier Venture-Capital-Investoren

Düsseldorf, 9. Juni 2021 – CyberArk, führendes Unternehmen im Bereich Identity Security, kündigt Weiterentwicklungen seiner Identity-Security-Plattform an, um risikoreiche Zugriffe zu sichern und einen umfassenden Schutz in Cloud- und Hybrid-Umgebungen zu gewährleisten. Das umfassende, flexible Angebot an Cloud-Produkten und Shared Services

Der Hacker Angriff wird kommen - Hidden Champions - die Weltmarktführer mit ihren Erfahrungen, Innovationen und Know-How sind oft international tätig und ein lohnendes Opfer für Cyber-Kriminelle. Cyberattacken sind immer besser vorbereitet und werden automatisiert durchführt. Präventive Security Lösungen in Ihrem Unternehmen müssen

S'il existe des vulnérabilités dans votre environnement informatique, les attaquants peuvent les utiliser pour pénétrer dans votre entreprise, causer des dommages et voler des données. Lors du webinaire du 18 mars 2021, qui débutera à 9 heures, vous apprendrez comment une plateforme automatisée de test de pénétration peut vous aider à

Manuelle Penetration Tests werden von vielen Firmen zur Überprüfung der Security eingesetzt. Bei einem Penetrationstest werden IT-Systeme oder Netzwerke einer umfassenden Prüfung unterzogen, die die Empfindlichkeit gegenüber Angriffen feststellen soll.

Der Domain Name Server Dienst (DNS) ist einer der geschäftskritischsten Service in der IT und ermöglicht jedem Anwender und Kunden den dynamischen Zugriff auf Firmen Applikationen im gesamten Inter- und Intra-Netzwerk. Wenn die DNS-Server ausfallen oder betrügerisch beeinflusst werden, sind Firmen Applikationen und IT Netzwerkdienste nicht mehr

Automatisieren Sie monotone Aufgaben, um von mehr Zeit und weniger Kopfschmerzen zu profitieren.

Wir verstehen Sie. Genau wie wir sind Sie auf Active Directory® angewiesen, um Domänen, Benutzer und Objekte innerhalb eines Netzwerks zu erstellen und zu verwalten.

Wenn es jedoch um die Zuweisung von Berechtigungen an Netzwerkressourcen geht,

Unternehmen wechseln mehr und mehr zu Cloud-Diensten mit der Erwartungshaltung, dass sie dadurch flexibler in Bezug auf Service-Rollout, Zeit- und Kosteneinsparungen sind. Die Mehrheit konzentriert sich hierbei auf das Computing und die Speicherung der Daten aber die Bereitstellung und Administrierung von IP-Ressourcen wird häufig

Düsseldorf, 10. November 2020 – CyberArk kündigt mit dem CyberArk Cloud Entitlements Manager die branchenweit erste KI-basierte Lösung für die Sicherung privilegierter Zugriffe in Cloud-Umgebungen an. Auf der Basis der kontinuierlichen Überwachung des Cloud-Zugriffs können Unternehmen Least-Privilege-Prinzipien durchsetzen, indem sie

Manuelle Penetration Tests werden von vielen Firmen zur Überprüfung der Security eingesetzt. Bei einem Penetrationstest werden IT-Systeme oder Netzwerke einer umfassenden Prüfung unterzogen, die die Empfindlichkeit gegenüber Angriffen feststellen soll. Bei einem Pentest kommen Methoden und Techniken zum Einsatz, die von echten Angreifern oder

Der Domain Name Server (DNS) ist einer der geschäftskritischsten Service in der IT und ermöglicht jedem Anwender und Kunden den dynamischen Zugriff auf Firmen Applikationen im gesamten Inter- und Intra-Netzwerk. Das DNS Service Protokoll ist aber zugleich zu einem Hauptangriffsziel für Cyberkriminelle geworden. Wenn die DNS-Server ausfallen

Magistrat der Stadt Wien führt durch ein internes CERT Team kontinuierlich Pentests zur Erhöhung der Sicherheit durch. Durch die automatisierte Penetration Test Plattform PenTera™ sollen Tests häufiger, vergleichbar durchgeführt werden. Effizienzsteigerung ist entsprechend ein wichtiger Aspekt der Zusammenarbeit von manueller,

Zehnder Group, weltweit führender Hersteller von Heizkörpern und Lüftungsanlagen für Privat- und Geschäftskunden, wird in diesem Webinar Auskunft über den internationalen Einsatz der Lösung PenTera geben.

Vorteile und Alleinstellungsmerkmale von automatisierten Infrastruktur Penetrationstests

Live Übersicht über PenTera

Live Pentest

Manuelle Penetration Tests werden von Schweizer Firmen zur Überprüfung der Security eingesetzt. Das Webinar kontrastiert den manuellen Ansatz mit einer Penetration Test Plattform auf Enterprise Level:

Was sind Merkmale einer automatisierten kostenseitigen Vorteile Enterprise Penetration Test Plattform?

Welche Security-, operativen und

Mit der DDI Lösung von EfficientIP erweitern Sie die DDI- und Sicherheitsfunktionen und eröffnen die Möglichkeit von Integration in Cloud-Lösungen. Neben der Reduzierung der Komplexität bei der Verwaltung Ihrer Infrastruktur profitieren Sie von Zeit- und Kosteneinsparungen. Der Übergang von ihrer bisherigen DDI-Lösung zu einer

In diesem Webinar stellt Nokia die aktuellsten Amazon Route 53 Funktionen von VitalQIP (Präsentation und Demonstration) für bestehende VitalQIP Benutzer vor, welche in der neuen Version VitalQIP 20 (GA ca. Ende 2020) enthalten sein wird. Lisa Sayre, Senior Software Architect, gibt einen kleinen Einblick in die neuesten Funktionen und

Vielen Dank, dass Sie am EfficientIP-Webinar: «Optimierung von Cloud-Diensten durch -DNS/ DHCP/ IPAM (DDI) Automatisierung» teilgenommen haben.

Sie können auf die Aufzeichnung des Webinars und deren Folien weiter unten zugreifen.

Wir stellen Ihnen ebenso gerne die Präsentation im PDF-Format zur

Manuelle Penetration Tests werden von Schweizer Firmen zur Überprüfung der Security eingesetzt. Das Webinar kontrastiert den manuellen Ansatz mit einer Penetration Test Plattform auf Enterprise Level:

Was sind Merkmale einer automatisierten kostenseitigen Vorteile Enterprise Penetration Test Plattform?

Welche Security-, operativen und

Ein schneller und effizienter Service-Rollout muss auf einem automatisierten-, orchestrations unabhängigen DDI (DNS-DHCP-IPAM) basieren. DDI ist die Grundlage für Cloud-Infrastrukturen und bietet Netzwerkmanagern eine wesentlich bessere Kontrolle und schnellere Bereitstellung der Ressourcen.

Nehmen Sie an unserem nächsten kostenfreien

Vielen Dank, dass Sie am EfficientIP-Webinar: «360°Security - So schützen Sie sich effizient gegen DNS Angriffe» teilgenommen haben.

Sie können auf die Aufzeichnung des Webinars und deren Folien weiter unten zugreifen.

Wir stellen Ihnen ebenso gerne die Präsentation im PDF-Format zur

Haben Sie als Infoblox- Kunde mit einem sehr statischen IP Adressen Management (IPAM)-, einer zu hohen Anzahl von funktionsspezifischen Appliances- , steigenden Lizenzkosten- sowie erzwungenen Hardware-Aktualisierungen zu tun? Sind Sie auf der Suche nach einer Alternative?

EfficientIP verfügt über das Know-how, die Erfahrung und die

Der Domain Name Server (DNS) ist einer der geschäftskritischsten Service in der IT und ermöglicht jedem Anwender und Kunden den dynamischen Zugriff auf Firmen Applikationen im gesamten Inter- und Intra-Netzwerk. Wenn die DNS-Server ausfallen oder betrügerisch beeinflusst werden, sind Firmen Applikationen und IT Netzwerkdienste nicht mehr

Vielen Dank, dass Sie am EfficientIP-Webinar: «Cisco Umbrella + DNS Guardian: Erweitern Sie Ihren IT-Sicherheitsbereich» teilgenommen haben.

Sie können auf die Aufzeichnung des Webinars und deren Folien weiter unten zugreifen.

Wir stellen Ihnen ebenso gerne die Präsentation im PDF-Format zur

Firmen- Applikationen, Kundendaten und Benutzerendgeräte werden immer häufiger angegriffen – überall und jederzeit. Um auf Firmen- Applikationen und Dienste zugreifen zu können, ist der Domain Name Server Service (DNS) ist für alle Firmen und Benutzer von entscheidender Bedeutung. Bei 82% der Unternehmen weltweit, erfolgten Angriffe über

Vielen Dank, dass Sie am EfficientIP-Webinar über die Bekämpfung der Datenexfiltration über DNS teilgenommen haben.

Sie können auf die Aufzeichnung des Webinars und deren Folien weiter unten zugreifen.

Wir stellen Ihnen ebenso gerne unseren neuesten DNS-Security-Bericht, erstellt in Partnerschaft mit IDC, zur Verfügung. Im fünften Jahr

Die überwiegende Mehrheit der Sicherheitsverstösse betrifft privilegierten Zugriff.

Privilegierte Benutzerkonten sind der kürzeste Weg zu den wertvollsten Daten eines Unternehmens und bevorzugtes Ziel der meisten externen und internen Angriffe. Management und Schutz privilegierter Konten beginnen mit der Ermittlung der Risiken, die mit

Die Verfügbarkeit und Performance des Domain Name System (DNS) Service Protokoll ist für die moderne IT Kommunikation von entscheidender Bedeutung. Das DNS Service Protokoll ist zugleich zu einem Hauptangriffsziel für Cyberkriminelle geworden. Der jüngste IDC Global DNS Threat Report ergab, dass 82% der Unternehmen in den letzten 12 Monaten

Handeln Sie jetzt: Sichern Sie die Verfügbarkeit und Performance ihrer Websites und kritischen Geschäftsanwendungen!

GENESIS und ip-label bieten ab sofort eine Lösung, Organisationen zu helfen, ihre Anwendungen und Webseiten zu überwachen. Die Messung der Performance und Verfügbarkeit rund um die Uhr hilft, Ausfälle oder Engpässe vor Ihren

Kritische Business‑Applikationen (BA) sind sehr wichtig für den Unternehmenserfolg. Das Management erwartet, dass diese immer funktionieren, 24/7 up and running sind. Wenn aber eine BA doch ausfällt, so muss der Breakdown innert kürzester Frist behoben sein. Bei einem Breakdown ist die schnelle Ursachenfindung von entscheidender

Der aktuelle „CyberArk Global Advanced Threat Landscape 2019 Report“ hat schwerpunktmässig die Themen Privileged-Access-Management-Strategien und -Lösungen im Unternehmenseinsatz untersucht. Dabei hat sich ergeben, dass 60% der befragten Unternehmen in Deutschland eine dedizierte Privileged-Access-Management-Lösung nutzen. Die restlichen

Unternehmen steht eine immer grössere Auswahl neuer Lösungen für Cyber-Sicherheit zur Verfügung: von KI-basierten Tools bis zu Security-Operations-Center-Angeboten. Das wirft die Frage auf, was Unternehmen wirklich benötigen und was unverzichtbar ist. Eine Antwort gibt Gartner: Im zweiten Jahr in Folge hat das Marktforschungsinstitut