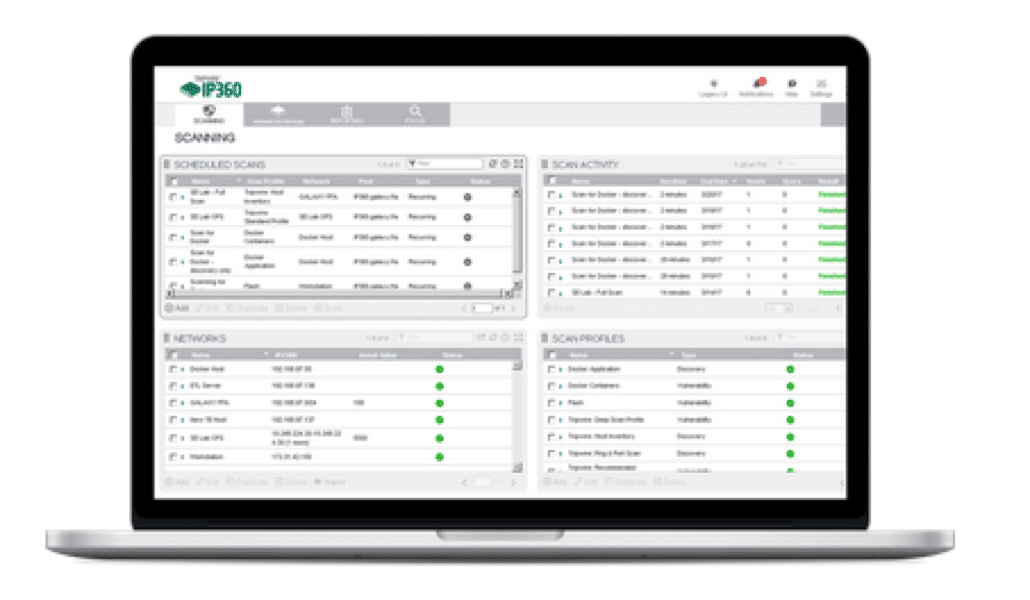

Tripwire IP 360

Automatisiertes Security & Compliance Auditing

Mit der Lösung Tripwire Suite 360 bietet Genesis eine ausgereifte, voll integrierbare und automatisierte Vulnerability und Compliance Audit Lösung an. Mit dem Einsatz einer solchen Lösung schützt die Tripwire Suite IP360 nicht nur ihr Netzwerk und ihre Daten, sondern sie können auch Kosten sparen. Die Erkennung und Abdeckung von Schwachstellen erfolgt «agentless», d.h. ohne die Installation von zusätzlicher Software auf dem Endgerät. Die Profile aller Netzwerkgeräte werden dabei erfasst und über 33 000 Merkmale (Betriebssysteme, Anwendungen, Schwachstellen und Konfigurationen) abgedeckt. Das bietet eine ideale Grundlage für die Beurteilung jedes Systems im Netzwerk. Die Architektur dieser Lösung ist für den schnellen Einsatz konzipiert und erlaubt ein einfaches Management, auch in grossen, global verteilten Netzwerken.

Höhepunkte dieser Lösung

- Marktführende Applikations- und Schwachstellenerkennung

- Umfassende, agentenlose Erfassung und Profiling aller Netzwerk-Assets für über 33‘000 Merkmale

- Hohe Skalierbarkeit, leichte Implementierung, betriebseffizienter Einsatz

- Flexibles Reporting über alle Ebenen des Unternehmens

- Integriertes Scannen von Webanwendungen zur Identifizierung von Sicherheitsrisiken in Webapplikationen

- Integration in bestehende IT-Infrastruktur

- Geringer Einfluss auf Netzwerk und Systeme

- Priorisierung nach Wichtigkeit des Bereiches, Schwachstellenauswertung und Netzwerk-Topologie-Informationen